基于真实蜜罐数据的深度分析,揭示全球威胁情报平台在中国网络环境中的表现

在服务器安全防护中,黑名单拒绝访问是第一道防线。作为全球知名的威胁情报平台,AbuseIPDB提供了大量免费的恶意IP数据。但这款国际化的安全工具在中国网络环境中表现如何?本文将基于本地蜜罐数据,进行深入解析。

测试环境与方法

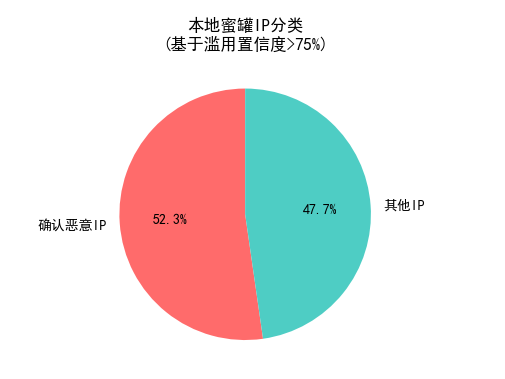

为了客观评估AbuseIPDB的实用效果,我们搭建了HFish蜜罐系统,在1周的时间内捕获了3,369个攻击IP。通过与AbuseIPDB的下载的1万条免费黑名单数据进行对比分析,得出以下结论。

核心发现:AbuseIPDB的总体表现

数据对比结果令人惊讶:

- 蜜罐捕获恶意IP命中AbuseIPDB免费黑名单比例仅15.3%(515个)

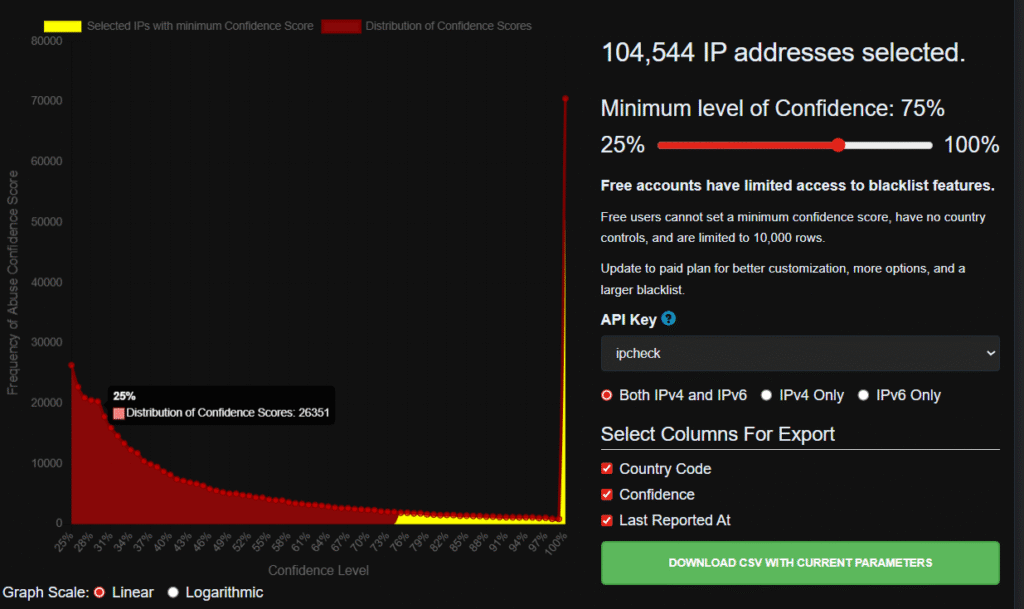

- 估计完整AbuseIPDB黑名单检测率为29.24%(515/1,761,匹配IP数 / 蜜罐捕获IP中AbuseIPDB高置信度个数)

这意味着,如果我们完全依赖AbuseIPDB的免费黑名单,只能阻挡不到三分之一的已知威胁。

中国网络环境的特殊挑战

地域性数据偏差明显

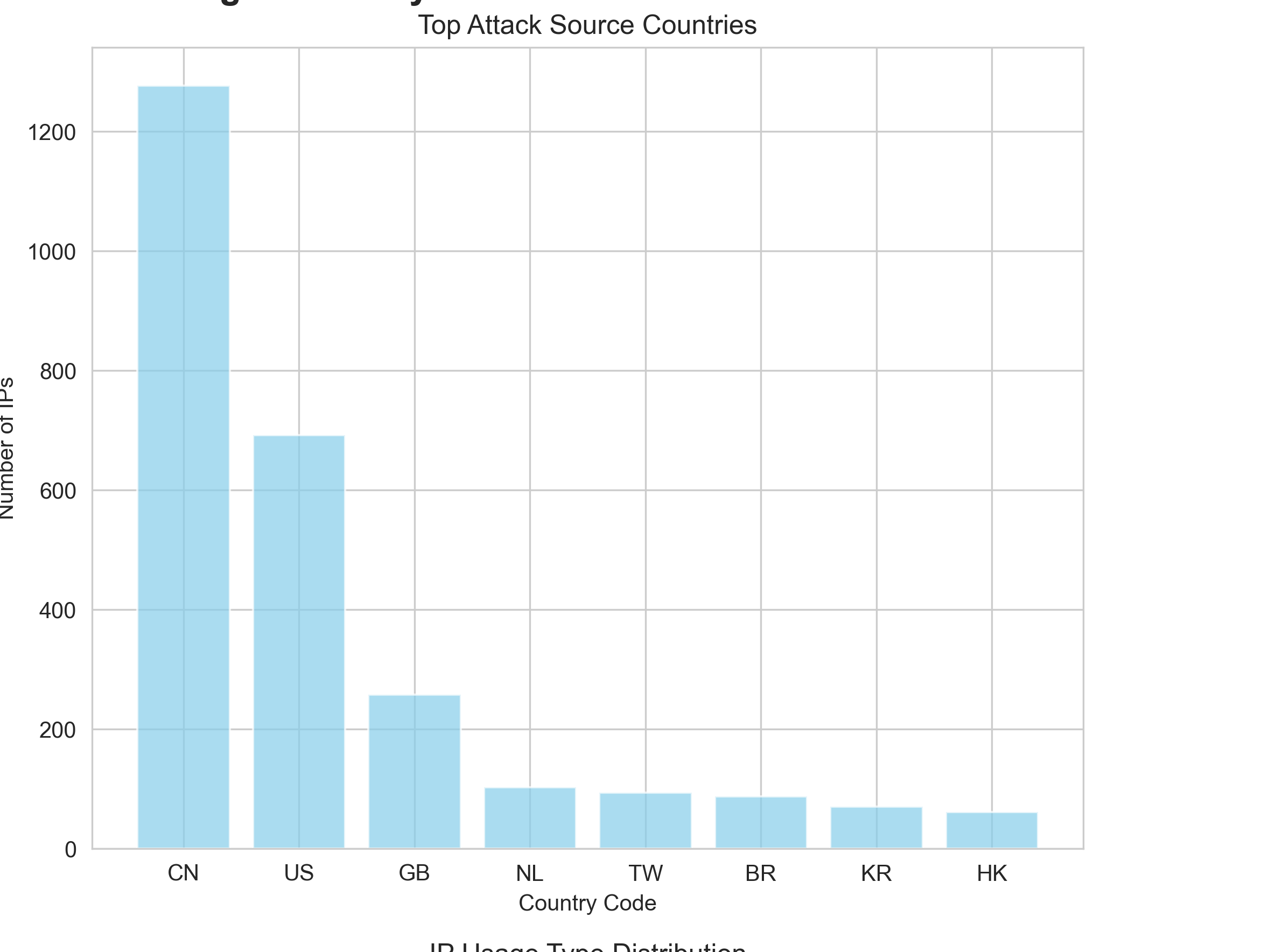

分析蜜罐捕获攻击ip地理位置分析来看,攻击来源分布:

- 中国IP:1,277个(37.9%),平均AbuseIPDB威胁评分仅38.9分

- 美国IP:692个(20.5%),平均AbuseIPDB威胁评分75.7分

- 英国IP:258个(7.7%),平均AbuseIPDB威胁评分高达92.9分

关键发现: 中国IP的平均威胁评分显著低于其他国家,但这并不意味着威胁程度真的更低。

高攻击频率IP的漏报问题

我们发现了42个高风险IP(占总数1.24%),它们具有以下特征:

- 攻击次数超过10次

- AbuseIPDB置信度却低于50%

- 其中包括一个对SSH进行超过1万次暴力破解的IP

更令人担忧的是,还有17个IP(0.50%)在AbuseIPDB中完全没有记录。这些”隐身杀手”如果仅依赖外部威胁情报,将完全无法识别。

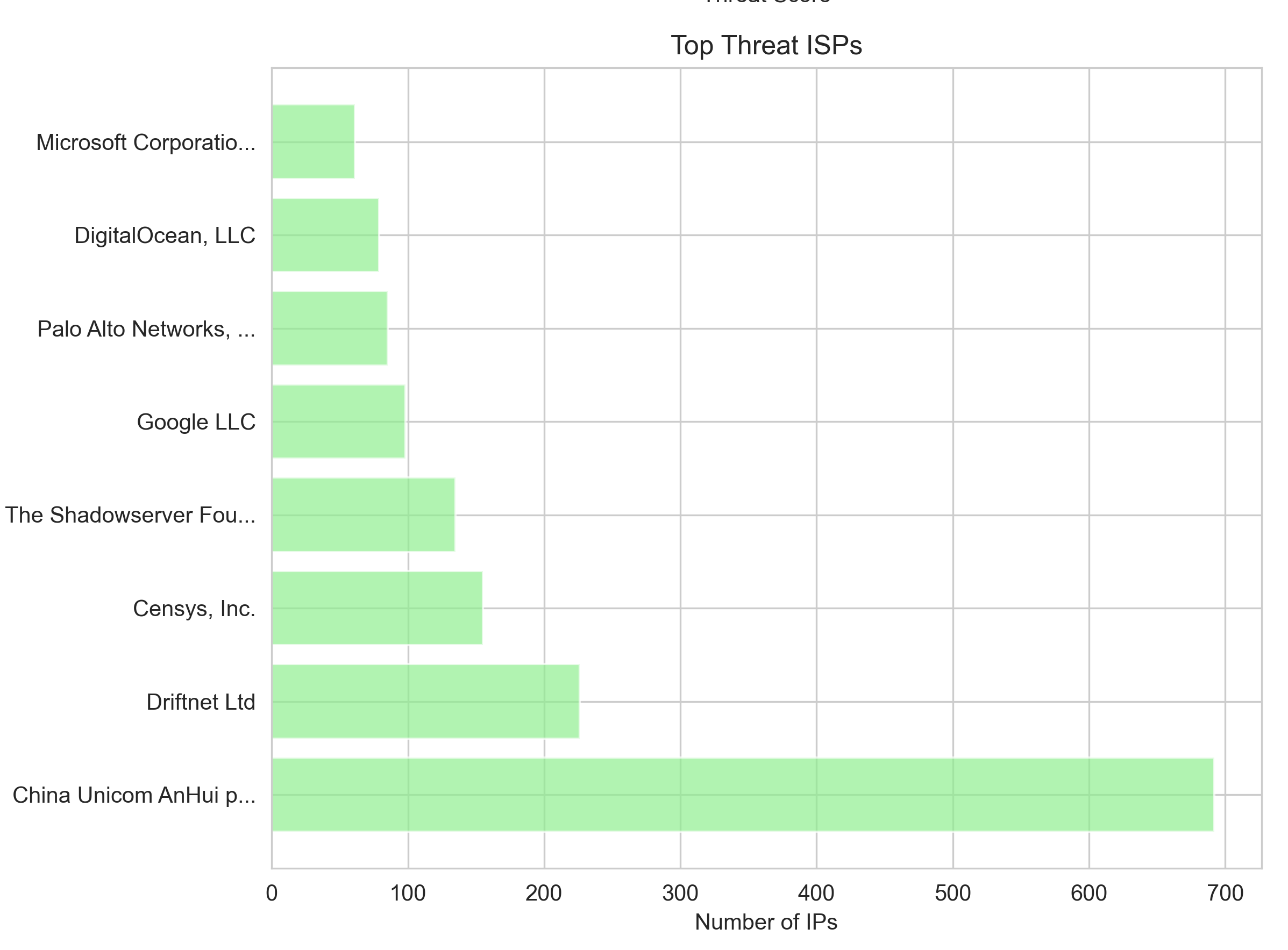

中国安徽网段IP的评分异常

在1,277个中国IP中,692个来自中国某通信公司安徽网络,但这些IP的平均威胁评分仅为16.0分。这一异常低的评分与其实际的攻击行为严重不符,表明AbuseIPDB对中国某些运营商网络的覆盖存在明显盲区。

免费用户的现实困境

功能限制的影响

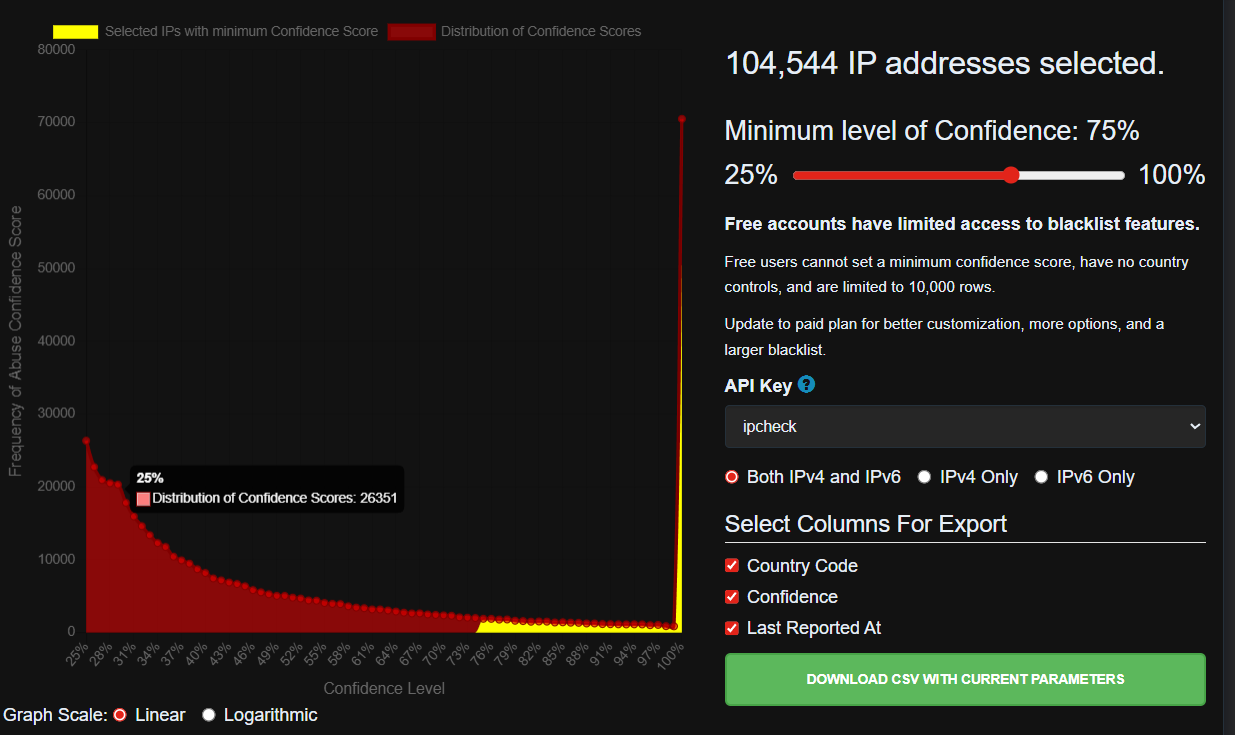

AbuseIPDB对免费用户设置了以下限制:

- 每日API查询限额:1,000-5,000次

- 黑名单下载限制:10,000条(仅占总量的10%)

对于低流量的网站(比如本站日均请求量大于1千)绰绰有余。但对于中等流量的网站,这些限制在实际运维中显得捉襟见肘,每日5,000次的查询额度可能连基本的日志分析都无法满足。

威胁标签粒度不足

虽然AbuseIPDB提供了威胁分类标签,但对于特定业务场景(如博客站点的恶意爬虫防护)来说,标签粒度仍然不够细致,无法实现精准的针对性防护。

在实际为蜜罐捕获的攻击行为打标签时,我常常面临选择困境。AbuseIPDB提供的分类看似丰富,但在具体场景下却显得“高不成低不就”。这并非平台之过,而是通用型威胁情报在面对个性化防御需求时必然出现的鸿沟。

为了更清晰地展示这个问题,我将AbuseIPDB的官方分类整理成了下表:

AbuseIPDB 威胁分类标签(中文版)

| ID | 威胁类型 | 说明与局限性 |

|---|---|---|

| 1 | DNS劫持 | 篡改DNS记录导致错误重定向。 |

| 2 | DNS投毒 | 伪造域名服务器缓存。 |

| 3 | 欺诈订单 | 虚假订单,主要针对电商。 |

| 4 | DDoS攻击 | 参与分布式拒绝服务攻击(通常是僵尸网络的一部分)。 |

| 5 | FTP暴力破解 | 针对性很强,但与其他暴力破解分开。 |

| 6 | 死亡之Ping | 发送超规IP数据包。过于陈旧的攻击方式。 |

| 7 | 网络钓鱼 | 钓鱼网站和/或邮件。 |

| 8 | VoIP欺诈 | |

| 9 | 开放代理 | 开放代理、中继或Tor出口节点。许多爬虫、扫描器会使用,但本身不直接等于攻击。 |

| 10 | 网站垃圾 | 评论/论坛垃圾、HTTP来源垃圾等。 |

| 11 | 垃圾邮件 | 垃圾邮件内容、病毒附件、钓鱼邮件。 |

| 12 | 博客垃圾 | CMS博客评论垃圾。与“网站垃圾”标签存在重叠。 |

| 13 | VPN IP | 关联类别。VPN IP本身是中性工具,难以直接判定善恶。 |

| 14 | 端口扫描 | 扫描开放端口和脆弱服务。是攻击的前奏,但本身破坏性低。 |

| 15 | 黑客攻击 | 过于笼统,等于没有分类。 |

| 16 | SQL注入 | 尝试SQL注入攻击。 |

| 17 | 欺骗 | 邮件发件人欺骗。 |

| 18 | 暴力破解 | 对网页登录、SSH、FTP、RDP等服务进行凭证破解。覆盖范围广,但无法区分具体攻击的服务。 |

| 19 | 恶意网络机器人 | 网页抓取、不遵守爬虫协议的爬虫。这是最接近“恶意爬虫”的标签,但粒度依然很粗。 |

| 20 | 被利用的主机 | 主机可能已感染恶意软件。通常与其他类别结合使用,本身不描述攻击行为。 |

| 21 | Web应用攻击 | 尝试探测或利用已安装的Web应用程序(如CMS、电商平台)。覆盖范围极广,从扫描到漏洞利用都包含在内。 |

| 22 | SSH | SSH滥用。必须与其他类别结合使用,单独使用意义不明。 |

| 23 | 物联网定向攻击 | 针对“物联网”设备的滥用。 |

通过上表,我们可以清晰地看到标签系统存在的几个核心问题:

- 粒度不均,部分标签过于陈旧或宽泛:像

黑客攻击这样的标签几乎无法提供任何有效信息;而死亡之Ping在现代网络环境中已很少见。 - 关键标签缺失,无法满足精细化防护:以博客站最关心的恶意爬虫为例,我们并不能单独下载恶意网络机器人黑名单。

- 标签存在重叠和模糊地带:

网站垃圾 (10)和博客垃圾 (12)如何精确区分?暴力破解 (18)与FTP暴力破解 (5)、SSH (22)又该如何组合使用?观察其他AbuseIPDB用户上报的内容,其标签可谓千奇百怪。 - 中性行为与恶意行为混杂:

开放代理和VPN IP本身是技术中性的,大量正常用户也会使用。将它们直接标记为威胁,可能导致误封,这对于面向广大网民的服务而言需要非常谨慎。

完善方案:构建混合防护体系

- 本地蜜罐数据优先:应优先将本地蜜罐捕获的IP地址作为黑名单的来源。这些IP已被确认具有恶意行为,针对性强且误报率低,响应及时,无需等待外部平台更新。

- 多层情报融合:建议采用分层的防护策略。

第一层:本地蜜捕获IP(立即封锁)

第二层:AbuseIPDB高置信度IP(≥90%)

第三层:其他威胁情报源数据

第四层:行为分析规则(应对零日攻击) - 自动化运维流程:应建立黑名单自动更新机制。流程包括:蜜罐捕获新IP → 自动查询威胁情报 → 高风险IP自动加入防火墙。这样可以提升响应速度与系统安全性。

结论

AbuseIPDB作为全球化的威胁情报平台,在国际网络威胁检测方面表现出色,但在中国网络环境中存在明显的区域性偏差。免费用户获得的黑名单有限,防护能力一般。

最佳实践是采用”内外结合”的策略:以本地蜜罐数据为核心,以AbuseIPDB等外部情报为补充,构建符合自身业务特点的多层防护体系。

在网络安全领域,没有银弹。真正的安全来自于持续监控、及时响应和深度防御。黑名单只是安全体系中的一环,结合其他安全措施才能构建真正可靠的防护网络。

本文数据基于2025年11月13日至11月20日Hfishi蜜罐系统、11月20日AbuseIPDB数据,分析结果仅供参考。具体防护策略请根据实际业务需求进行调整。